DDoS-ISKUJEN TUHOVOIMA ON TORJUTTAVISSA

Palvelunestohyökkäys, tulvahyökkäys, virtuaalimielenosoitus, DDoS-isku. Kutsuttiinpa ilmiötä millä nimellä tahansa, se on syytä ottaa yrityksissä vakavasti. Tietoturva-asiantuntija Jim Öqvist näytti Check Point Software Techologies Ltd:n järjestämässä CPX on Tour -tapahtumassa Helsingissä, miten hyökkäys torjutaan muutamassa sekunnissa siten, että yrityksen normaali toiminta verkossa jatkuu keskeytyksettä.

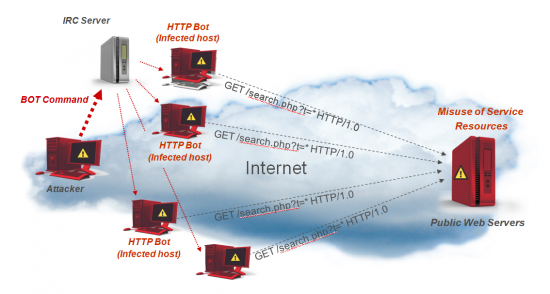

HELSINKI – 14.11.2012. DoS-hyökkäyksessä eli palvelunestohyökkäyksessä häiritsijä pyrkii estämään verkkosivun tai -palvelun toiminnan kohdistamalla siihen niin paljon tietoliikennettä, että sivusto ylikuormittuu. DDoS-hyökkäyksestä eli hajautetusta palvelunestohyökkäyksestä on kysymys, kun kohdejärjestelmää häiritään yhtä aikaa monesta eri lähteestä. Yleensä tämä tapahtuu haittakäytössä olevista tietokoneista koostuvien verkostojen eli bottinettien avulla.

– Hyökkäykset eivät ole uusi ilmiö, mutta ne ovat kehittyneet teknisesti ja yleistyneet. Niiden kolme päätyyppiä ovat verkkotulvahyökkäykset (Network Dos attacks), jotka kuormittavat kohdejärjestelmän kaistanleveyttä, sovelluksiin kohdistuvat tulvahyökkäykset (Application flood DoS attacks) jotka kuluttavat kohteen resurssit loppuun esimerkiksi toistuvilla pyynnöillä, jolloin palvelu hidastuu käyttökelvottomaksi, sekä hienostuneimmat, sovellusten heikkouksiin ja suunnitteluvirheisiin kohdistuvat täsmäiskut (Directed application DoS attacks). Jos hyökkääjä käyttää useita eri hyökkäysmuotoja yhtä aikaa, yhdenkin onnistuminen riittää pysäyttämään kohteen palvelun, Jim Öqvist kertoi.

Tulvahyökkäyksen käynnistäminen ja siihen osallistuminen on varsin helppoa – neuvoja on vapaasti saatavissa verkossa. Esimerkiksi Anonymous-ryhmä on ladannut Youtubeen videoita, jotka opastavat kädestä pitäen, miten kone annetaan DDoS-hyökkäyksen käyttöön:

http://www.youtube.com/watch?v=Ola9Cg4tROA

Ratkaisu: Check Point DDoS Protector Appliance

Massiivista tietoliikennetulvaa on vaikea estää, koska hyökkäysliikenne näyttä samalta kuin tavallinen liikenne. Sen vaikutukset on kuitenkin mahdollista minimoida. Check Point DDoS Protector Appliance -sarjan hyökkäyksenestolaitteet lamauttavat DDoS-tulvat 8–10 sekunnissa estäen laitteiston vauriot ja pitäen järjestelmät toiminnassa. Laillisella asialla oleva liikenne pääsee kulkemaan myös DDoS-hyökkäyksen aikana.

– Hyökkäyksenestolaitteemme analysoivat jatkuvasti yrityksen normaalia tietoliikennettä useilla eri muuttujilla ja oppivat tunnistamaan poikkeustilanteet. Kun ne huomaavat epäilyttävää liikennettä ja päättelevät, että kyse on hyökkäyksestä, ne tutkivat sisään pyrkijän jalanjäljen ja estävät epäilyttävästä lähteestä tulevan liikenteen pääsyn kohteeseen, johon se pyrkii. Laite rakentaa ja testaa suodattimen siten, että se estää mahdollisimman tarkasti vain haittaliikenteen. Yrityksen muu tietoliikenne saattaa hidastua hieman, mutta palvelu ei katkea, Öqvist kertoi.

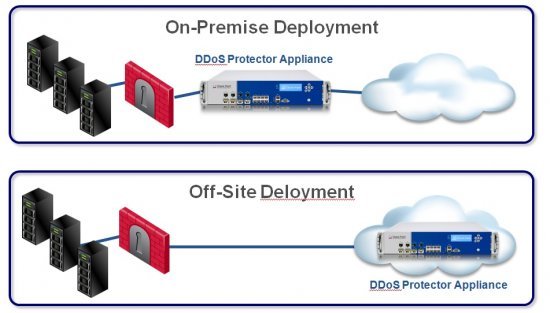

Kyseessä on tuotesarja, jonka laitteet on suunniteltu eri liikennemäärille. Niitä voidaan myös yhdistää keskenään. Hyökkäyksenestolaite voidaan sijoittaa joko yrityksen tai palveluntarjoajan tiloihin, ja sen hallinta voidaan yhdistää yrityksen muuhun tietoturvan hallintaan.

Esitys DDoS-hyökkäyksistä ja DDoS Protector -laitteesta

Lisätietoa laitteista ja niiden teknisistä ominaisuuksista:

http://www.checkpoint.com/products/ddos-protector/

Sarjan laitteet:

DDoS Protector, 0,5 Gbps, hinta alk. 19 000 $

DDoS Protector, 1 Gbps, hinta alk. 27 200 $

DDoS Protector, 2 Gbps, hinta alk. 46 000 $

DDoS Protector, 3 Gbps, hinta alk. 69 000 $

DDoS Protector, 4 Gbps, hinta alk. 90 000 $

DDoS Protector, 8 Gbps, hinta alk. 130 000 $

DDoS Protector, 12 Gbps, hinta alk. 170 000 $

Lisätietoja:

Check Point Software Technologies Finland Oy, maajohtaja Jukka Saarenmaa, p. 040 744 9531, [email protected]

OS/G Viestintä, toimitusjohtaja Toni Perez, p. 0400 630 063, [email protected]

Tietoa julkaisijasta

About Check Point Software Technologies Ltd.

Check Point Software Technologies Ltd. (www.checkpoint.com), the worldwide leader in securing the Internet, provides customers with uncompromised protection against all types of threats, reduces security complexity and lowers total cost of ownership. Check Point first pioneered the industry with FireWall-1 and its patented stateful inspection technology. Today, Check Point continues to develop new innovations based on the Software Blade Architecture, providing customers with flexible and simple solutions that can be fully customized to meet the exact security needs of any organization. Check Point is the only vendor to go beyond technology and define security as a business process. Check Point 3D Security uniquely combines policy, people and enforcement for greater protection of information assets and helps organizations implement a blueprint for security that aligns with business needs. Customers include tens of thousands of organizations of all sizes, including all Fortune and Global 100 companies. Check Point's award-winning ZoneAlarm solutions protect millions of consumers from hackers, spyware and identity theft.